Lattice Semiconductor MachXO3D™ FPGAs

Lattice Semiconductor MachXO3D™ FPGAs sind PLDs der nächsten Generation mit niedriger Dichte, die über verbesserte Sicherheitsfunktionen und einen On-Chip-Dual-Boot-Flash verfügen. Die MachXO3D FPGAs verbessern Sicherheitssteuerungsapplikationen durch Hardware-Root-of-Trust- und Dual-Boot-Funktionen. Das MachXO3D vereinfacht die Implementierung einer umfassenden, flexiblen und robusten Hardware-Sicherheit über den gesamten Produktlebenszyklus hinweg. Dieser anpassbare Ansatz ermöglicht die Implementierung mit einer großen Auswahl von Systemarchitekturen.Die MachXO3D FPGAs verfügen über viele robuste Sicherheitsfunktionen, wie z. B. die kryptografische Erkennung und das Verhindern eines Hochfahrens aus einem bösartigen Code. Der Konfigurations-Flash auf dem Bauteil ermöglicht ein Dual-Hochfahren, wodurch die Notwendigkeit für einen externen Speicher entfällt. Die gehärtete Bauteil-Konfigurations-Engine stellt sicher, dass nur FPGA-Konfigurationen von einer vertrauenswürdigen Quelle installiert werden können. Darüber hinaus bietet das MachXO3D Bauteil eine flexible, zuverlässige und sichere Konfiguration von einem On-Chip-Flash mit Verschlüsselungs- und Authentifizierungsoptionen.

Das MachXO3D erfüllt die NIST SP 800 193 Platform-Firmware-Resiliency-Richtlinien (PFR). Die MachXO3D sind in zwei Ausführungen und zwar mit einer Leistungsstufe mit extrem geringem Stromverbrauch (ZC) oder mit einer Hochleistungsstufe (HC) verfügbar. Die MachXO3D PLDs sind in einer großen Auswahl von fortschrittlichen halogenfreien Gehäusen erhältlich, die vom platzsparenden QFN- von 10 x 10 mm bis zum caBGA-Gehäuse von 19 x 19 mm reichen. MachXO3D-Bauteile unterstützen die Dichtemigration innerhalb des gleichen Gehäuses.

Merkmale

- Vereinfacht die Implementierung von Hardware-Sicherheit durch die Integration von Root-of-Trust in das First-on-/Last-Off-Bauteil der Plattform.

- Unterstützt die Sicherheit über den gesamten Produktlebenszyklus hinweg, einschließlich Herstellung und Transport des Bauteils, Plattform-Herstellung, Installation, Betrieb und Außerbetriebnahme.

- Durch die Bereitstellung einer Datensicherheit, Gerätesicherheit, Datenauthentifizierung, Design-Sicherheit und einem Markenschutz wird ein umfassender Schutz gegen zahlreiche Bedrohungen gewährleistet.

- Eine programmierbare Logikschaltung zusammen mit einem sicheren Dual-Boot-Konfigurationsblock bietet Flexibilität während der Implementierung des Designs und ermöglicht sichere Aufrüstungen nach der Inbetriebnahme der Ausrüstung.

- Bietet robuste Sicherheits- und vorzertifizierte kryptografische Funktionen, die mit den NIST SP 800-193 PFR- und CAVP-Richtlinien zum Schutz von nichtflüchtigem Speicher, zur Erkennung von bösartigem Code und zur Wiederherstellung im Falle einer Korruption konform sind.

Applikationen

- Sicheres Hochfahren und Root-of-Trust

- Unterhaltungselektronik

- Rechen- und Speichersysteme

- Drahtlose Kommunikation

- Industrie-Steuerungssysteme

- Automotive-System

MachXO3D Boards anzeigen

Videos

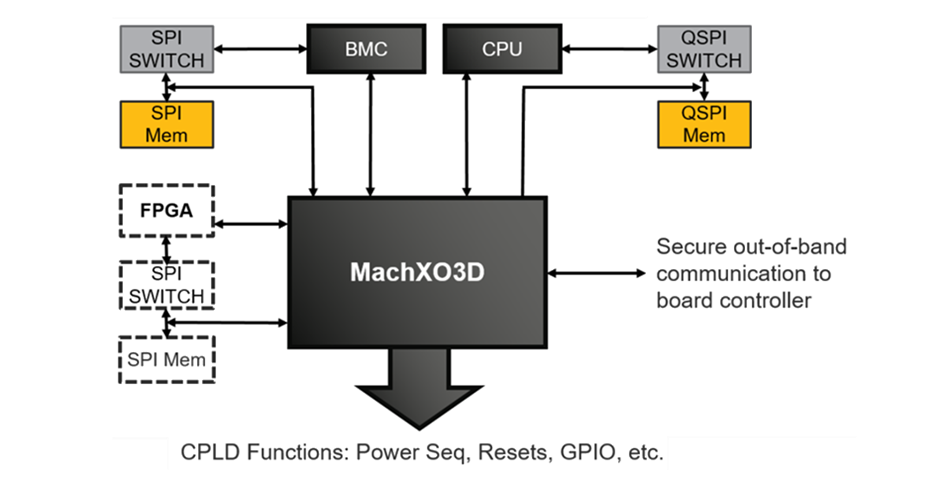

Sicherheitssteuerungs-PLD-Diagramm

•Verbessert den Sicherheitssteuerungs-PLD-Funktionsumfang mit Dual-Hochfahren und Hardware-Root-of-Trust

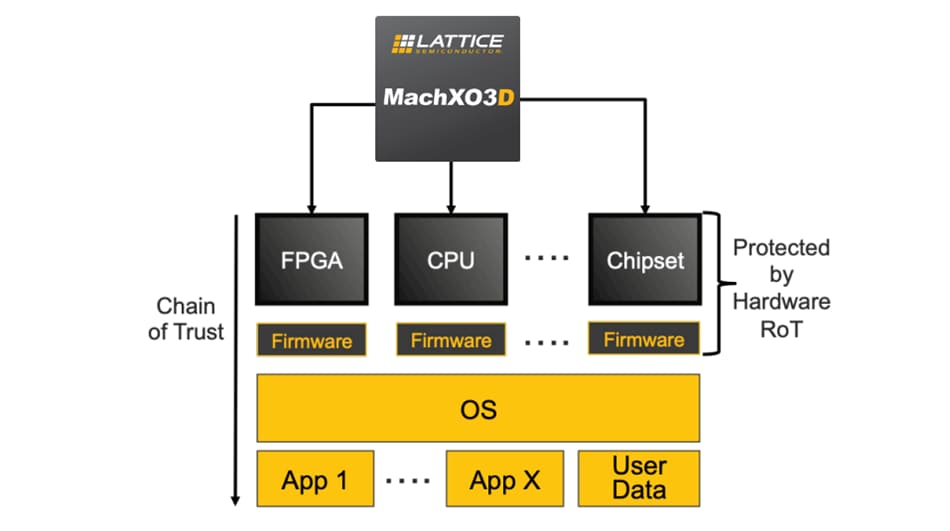

Vertrauenskette - Diagramm

• Die Hardware-Root-of-Trust ist die erste Verbindung in der Vertrauenskette, die ganze Systeme

schützt• Die gehärtete Bauteil-Konfigurations-Engine authentifiziert das Konfigurationsbild des MachXO3D beim Einschalten kryptografisch

• Der integrierte Sicherheitsblock bietet kryptografische Funktionen zur Authentifizierung anderer Plattform-Firmware beim Einschalten•

Das MachXO3D mit sofortiger Einschaltfunktion ist das erste Bauteil, das sicher auf der Plattform hochfahren kann und stellt daher ein hervorragender Anker für die Vertrauenskette dar

Sicherer Server - Diagramm

• Der gehärtete sichere Konfigurationsblock ermöglicht den Schutz, die Erkennung und die Wiederherstellung nach böswilligen Angriffen durch das MachXO3D

• Das FPGA-Fabric ermöglicht eine parallele Verarbeitungsfunktion, um gleichzeitig mehrere Plattform-Firmwares zu schützen, zu erkennen und wiederherzustellen•

Erfüllt die NIST SP 800 193 Platform-Firmware-Resiliency-Richtlinien (PFR)